|

|

Лайфхак для хранения инструментовНародные лайфхаки. Как удобно хранить инструменты в гараже | СОСЕД ПО ГАРАЖУПривет, дорогой читатель. Сегодня я вам расскажу как избавиться от долгого поиска нужного инструмента в гараже. Своими руками сделаем органайзеры, с помощью которых вам будет удобно работать и находить инструмент очень быстро. Хранение мелочей У каждого в гараже есть куча гаек, болтиков, шайбочек, шурупчиков и других мелочей. Сейчас я вам расскажу, как их удобно хранить и они всегда будут у Вас под рукой. -С помощью магнитного крепленияВозьмите дощечку и прикрепите к ней магнит. Можете использовать магнитный держатель кухонных ножей или сувенир на холодильник приклейке магнитом наружу. Теперь вы можете в одном месте хранить различные насадки и сверла. -Храним в обычных банкахНа полке можно использовать не только верхнюю часть для хранения инструментов. Снизу полки прикрутите крышки от стеклянных банок шурупами и вкрутите банки в эти крышки. Внутри банок можете хранить различные гайки, болтики и тому подобное. Полочка для отвертокСделаем полку, чтобы все отвертки были у вас на виду. На много проще будет их использовать так, чем доставать их из ящиков. Для этого берем доску 30х15 см и сверлим в ней 3 ряда отверстий. Далее вставляем в них инструмент. Количество рядов и отверстий зависит от того, сколько у вас отверток. Но лучше сделайте больше отверстий, про запас. Шкатулка для хранения лентыВсегда сложно найти изоленту, скотч и т.д. в гараже, они постоянно куда-то закатываются. Для того чтобы это избежать, сделаем контейнер для хранения. Берем две небольшие дощечки и соединяем по бокам деревянными вставками. Снизу приклеиваем дно из фанеры и внутри коробка делаем перегородки, чтобы каждый моток находился отдельно. Бюджетная перфорированная панельБыл вчера в строительном магазине и увидел панель на стену под инструмент. И подумал, а зачем тратить деньги, если можно сделать такую же за пару часов. Для этого покупаем фанерный лист, различные крючки, которые имеют резьбу и саморезы. Теперь визуально решите где у вас и какой инструмент будет находиться. И вкручиваем под каждый инструмент по 1-2 самореза, а для некоторых инструментов удобнее использовать крючки. Необходимо чтобы шляпки торчали примерно на 1 см. Допустим я сделал в верхней части крючки для кусачек, ножниц, плоскогубц. По середине у меня гаечные ключи, а снизу ножовки, молотки и др. Садовый инвентарьДля хранения граблей, лопат и других садовых инвентарей будем использовать ненужные обрезки ПВХ-трубы. Берем обрезок ПВХ-трубы и делаем в нем срез под углом для шурупа. Далее прикручиваем обрезок по горизонтали на стене и засовываем в отсеки садовый инвентарь черенками вниз. Не забудьте поставить "палец вверх" и подписаться на канал,впереди много интересных статей. 30 Лучших примеров организации пространства в гаражеот Aleksey | Уборка Советы Декор Интересно Мастерская Мебель Интерьер | Понедельник, 21 февраля 2022 Подпишитесь на Make-Self.net в Facebook или Telegram и читайте наши статьи первыми. Гараж не только убежище для хранения вашего автомобиля, но и многофункциональный центр для хранения множества вещей: садового инвентаря, спортивных предметов, инструментов и других мелочей. Организация пространства в гараже может быть длительным процессом, но это поможет навсегда навести порядок в этом хаосе. Устали от беспорядка и часов проведенных в поисках крестовой отвертки? Взгляните на эти 30 лучших примеров, благодаря которым вы сможете легко и быстро навести порядок. С помощью фанеры или переработанных материалов, вы можете максимизировать пространство и организовать все свои инструменты. Магнитный держательПриклейте металлические шайбы к донышку пластиковых контейнеров, это значительно упростит хранение мелочей. Вертикальное хранениеИспользуйте панели из фанеры с просверленными отверстиями, чтобы хранить инструменты. Это очень удобно. Организация клея и вспомогательых инструментовПростая конструкция полки для организации клея, кисточек, бумажных полотенец и прочих аксессуаров. Организация шлифовальных дисковЧтобы значительно сократить время на поиски нужного шлифовального круга сделайте подобную полку с обозначениями зернистости Читайте также: Зернистость наждачной бумаги: что стоит знать перед покупкой Металлическая сеткаСамой простой способ организовать мелкие инструменты - использовать металлическую сетку, прикрепленную к деревянной основе. Складной верстакСделайте складной верстак, что значительно сэкономит место в гараже или мастерской. Читайте также: 15 Лучших проектов верстаков для небольших мастерских Подвесной стеллажИспользуйте цепь и шпильку с гайками, чтобы создать многофункциональный подвесной стеллаж. Мобильная мастерскаяС подобной мобильной мастерской самые нужные инструменты будут всегда под рукой. Магнитный держательИспользуйте магнитный держатель для ножей, чтобы разместить мелкие предметы, такие как - сверла, ключи, битки и прочие вещи. И не надо копаться в ящике. Крепление для корзиныС помощью всего нескольких кусков древесины ящики больше не будут занимать ценное место в гараже. Это также позволяет получить лучший доступ к каждому ящику. Держатель для мусорных пакетовПочему я раньше не додумался до этого? Используйте крепеж для бумажных полотенец, чтобы удобно разместить мусорные мешки. Жестные банкиИспользуйте жестяные банки для хранения мелких предметов. Организация стульевСделайте кронштейны из дерева, чтобы разместить на стене садовые стулья. И они больше не будут мешаться под ногами. Используйте банкиБанки с прикрепленной крышкой к нижней части полки помогут вам удобно хранить винты, саморезы, гайки и прочую мелочь. Резиновый шнурПростой резиновый шнур поможет организовать спортивные мячи. Хранение изолентыИзолента - та вещь, которую всегда трудно найти, ее никогда нет на месте. Если у вас есть материалы и базовые навыки работы с деревом, то вы можете сделать этот удобный контейнер, можно использовать как в гараже, так и в мастерской. Организация негабаритных материаловПластиковая решетка отлично подходит для хранения труб, плинтусов, профилей и прочих негабаритных материалов. Стеллаж под потолкомНезависимо от размеров гаража, кажется, что там никогда не хватает места. Используйте пространство под потолком и сделайте подвесные стеллажи, чтобы хранить там вещи, которые вы редко используете. Полочка для отвертокЭто всегда приятно, когда знаешь где находятся инструменты. Данный проект поможет вам разместить все отвертки в одном месте. Нестандартное использование труб ПВХИспользуйте трубы ПВХ разного диаметра, что организовать инструменты в вашей мастерской или гараже. Хранение кисточекУдобный вариант для организации кисточек в гараже. Читайте также: 18 хитростей, которые сделают процесс покраски намного проще. Хранение тачкиВероятно, каждый, у кого есть тачка, сталкивался с проблемой ее хранения. У нас есть выход. Установите две щеколды на стену и у вас больше не возникнет проблем. ЗонированиеОрганизуйте в гараже отдельные зоны для хранения вещей. Отдельно для сада, инструментов, запчастей и прочего. Организация садовых инструментовБлагодаря данной конструкции вы сможете удобно разместить садовые инструменты. Хранение лестницыС помощью подобной конструкции вы сможете легко освободить место в гараже и разместить лестницу под потолком. Хранение шлангаШланги и провода - самые неблагодарные вещи в гараже, которые сложно хранить. Подобная конструкция из труб ПВХ помогут справиться с этой проблемой. Деревянный стеллажПопробуйте сделать подобный простой и многофункиональный стеллаж под любой тип инструментов. Хранение удочекКогда сезон заканчивает, где вы храните свои удочки? Вы можете купить специальную стойку или сделать собственную из железной решетки. Стеллаж - книгаИз листов фанеры или перфорированной плиты и навесов вы можете сделать удобную конструкцию с быстрым доступом к инструментам. Перфорированная плитаИспользуйте перфорированные плиты для удобного размещения инструментов. Это самый простой и эффективный способ организовать рабочее пространство. Подписывайтесь на нас в Pinterest, где вы найдете еще больше идей для вдохновения. Полезные короткие видео от Make-Self.net Подписывайтесь на наш уютный Telegram каналСВЕЖИЕ СТАТЬИПОПУЛЯРНЫЕ СТАТЬИКак организовать хранение инструментов и материалов в мастерскойЗачастую, наведавшись в какую-либо мастерскую, можно стать свидетелем такой пейзажа: сверла с кисточками и пилками торчат из дышащего на ладан пластикового стаканчика, гвозди вперемежку м саморезами и болтиками рассыпаны по паре жестяных банок, а отвертки со струбцинами и гаечными ключами почивают в недрах одноразового кулечка, болтающегося где-то под потолком. Однако когда-то настает момент, когда хозяин заведения осознает, что на хранение инструментов и различных железяк все-таки сто́ит обратить внимание.

Если этот момент наступил и у вас, внимательно почитайте нашу статью, где мы хотим рассказать о нескольких несложных приемах, которые позволят поддерживать порядок в том месте, где вы обычно священнодействуете. Хранение инструментов: небольшие хитрости, облегчающие жизнь домашнего мастераИтак, переходим к тем хитростям, которые позволят вам всегда иметь под рукой все необходимые инструменты и материалы. Хитрость первая: пристанище для шпунтиковЧтобы разобрать все винтики-гаечки по категориям и удобно хранить их, достаточно крышку пластиковой банки закрепить с тыльной стороны любой полки. Банку же с содержимым можно просто ввинчивать в этот примитивный, но очень надежный держатель. А вот этот вариант с гвозде-шурупо-содержащим чемоданчиком даже отдает некоторой интеллигентностью :). Хитрость вторая: организуем хранение инструментов между небом и землейРазличные инструменты, гайки, шайбы можно просто подвесить. Для этого нужна будет лишь проволока, необходимая для выгибания крюков и крючков различной формы, и, как видно на фото, лист ДВП, желательно перфорированный. О деталях создания этого «шедевра» даже и не рассказываем: нам кажется, что это понятно даже ежу :). Хитрость третья: многоэтажное общежитие для гвоздейТакой многоэтажный фанерный ящик для хранения метизов в состоянии изготовить любой более-менее рукастый домашний мастер. Хитрость четвертая: тихая гавань для фрезосверлового хозяйстваЗадумавшись об обустройстве приспособлений для хранения нужных инструментов своими руками, можно соорудить элементарные хранилища для свёрл или фрез следующих видов:

Хитрость пятая: вечная жизнь одноразовых тарелок

Зачем пропадать зря одноразовым тарелкам? Для хранения различных инструментов в гараже или в своей мастерской, разрежьте их пополам и привинтите половинки к стене – и у вас получатся великолепные кармашки для хранения чего угодно! Хитрость шестая: используем силу притяженияМагнитная лента на стене, пластиковая банка, металлическая шайба, закрепленная на дне этой банки, – и перед вами удобное и в любой момент видоизменяемое хранилище для разной мелочи, которой всегда надлежит быть под руками. Хитрость седьмая: упокоитель для струбцин и им подобных инструментовИзображенные на фото подвески подойдут для хранения «головастых» инструментов – струбцин, молотков и им подобных. Хитрость восьмая: скажем влаге НЕТДанную немудреную вещицу опишем чуть подробнее. Хранение инструментов – это, конечно, здорово. Но не стоит забывать и о каких-то материалах и принадлежностях, которые тоже надо хранить и которые боятся влаги. Для них можно соорудить фанерный ящик, внутренняя поверхность которого обшивается геотекстилем, а наружная – пенопластом. Внутри ящика можно обустроить полочки, а хранимые «ценности» размещать, например, в старых пластиковых канистрах, предварительно подготовив их соответствующим образом. Итак, мы изложили все, что мы сумели подобрать для вас на настоящий момент. Конечно, это далеко не все приемы и хитрости, которые позволят обеспечить удобное хранение инструментов и материалов. Надеемся, что предложенные нами варианты откроют широкие возможности и для вашей личной фантазии. Как говорил великий Самизнаетекто, за работу товарищи! Шевелите извилинами и руками! 7 полезных советов — INMYROOMГараж и сарай на даче обычно используются в качестве места ссылки ненужных или сломанных вещей, в то время, как оба могли бы выполнять роль удобной мастерской. Правильная организация хранения сэкономит ваше время, которое вы сможете потратить на заслуженный отдых. Наши советы помогут понять, как рационально использовать место в гараже и раскрыть потенциал дачного сарая. 1. Избавьтесь от ненужных вещейРазберите содержимое вашего сарая или гаража, чтобы освободить место. Без сожаления избавляйтесь от средств с истекшим сроком годности, от сломанных инструментов, от предметов, которыми вы не пользовались более двух лет. То, что осталось, рассортируйте по коробкам: рабочие инструменты, садовый инвентарь, спортивные принадлежности, бытовая химия, и приступайте к планированию систем хранения для каждой из этих категорий. 2. Используйте стены для храненияСамое удобное и универсальное место для хранения в сарае или гараже – стены. Повесьте полки или поставьте вдоль них стеллажи, сделайте крючки для инструментов, это позволит освободить пол и избавит вас от необходимости перешагивать и перепрыгивать через коробки. Установите настенную панель с отверстиями – это отличный способ разместить инструменты и ящики для мелких предметов, например, гвоздей. Не забудьте и про спортивный инвентарь: мячи, ролики, скейтборды найдут свое место на стенах. 3. Организуйте потолочную систему храненияПотолочная система особенно актуальна для небольших по площади помещений. Она позволяет хранить сезонные или редко используемые вещи и не занимает при этом много места. Такую систему можно изготовить самостоятельно с помощью алюминиевых рельс или приобрести готовый вариант. Антресоли станут идеальным решением для хранения лыж, удочек, лестниц, чемоданов, велосипедов. 4. Усовершенствуйте хранение рабочих инструментовИнструменты на даче всегда должны быть под рукой. Для металлических предметов, типа гаечных ключей, отверток, используйте специальный магнитный держатель. Выбирайте крепление с достаточно сильным магнитом, чтобы оно смогло выдержать крупный вес. Острые инструменты безопаснее хранить в старых деревянных ящиках или пластиковых коробках. Удобно использовать настенную панель, крючки для которой можно сделать из железной проволоки. Гвозди, шурупы, гайки храните в прозрачных банках, так вы их не перепутаете. 5. Выделите место для садового инвентаряПравильное хранение садового инструмента – залог его долговечности, этому вопросу стоит уделить больше внимания. Инструменты с длинной ручкой, такие как лопата, грабли, вилы, храните там, где вы не будете об них спотыкаться. Прикрепите для них на стене специальный подвес или крючки. Открытые пластиковые коробки или корзины подойдут для хранения перчаток, ножниц, секаторов. Помните, что после использования инструменты нужно очищать от грязи и тщательно высушивать. Для удобного хранения шланга достаточно обернуть его вокруг большого настенного крючка. 6. Организуйте удобное рабочее местоРабочее место в гараже придется как никогда кстати – чтобы пересадить цветы, починить сломавшуюся вещь, выпилить деревянную заготовку, упаковать урожай. Поставьте для этих целей стол с ящиками или используйте откидной вариант, чтобы сэкономить свободное пространство. Установите над ним настенную панель, на которой нужные инструменты всегда будут под рукой. Разместите под столом мусорное ведро, и, конечно, не забудьте про удобный стул для работы. 7. Не забывайте о безопасностиПрактически на каждой даче можно найти краски, горючие вещества, отраву для грызунов, удобрения и пестициды. Помните, что они ядовиты – никогда не используйте их в замкнутом пространстве и не сливайте их в канализацию и в воду. Храните химикаты в недоступном для детей и домашних животных месте: на самых верхних полках, в специальном шкафчике, в пластиковом контейнере с плотной крышкой. Не используйте их дольше срока годности и утилизируйте, соблюдая меры безопасности. Хранение на кухне: 15 лайфхаковКухня — место, где хранят множество вещей, от продуктов до посуды и бытовых мелочей. Поэтому порядок и функциональность этого пространства играют важную роль вне зависимости от его размеров. Рассказываем, как сделать кухню уютной и удобной  Фото: Shutterstock Открываешь кухонный шкаф, а оттуда вываливаются дуршлаг и пакеты для запекания, ищешь специи для жарки — находишь ванилин, и снова некуда положить половник и крышки от кастрюль. Знакомо? Чтобы минимизировать стресс в процессе готовки, кухонное пространство нужно организовать так, чтобы в нем было приятно и комфортно находиться. Прежде всего, нужно определить зоны, в которых требуется ревизия: переполненные стеллажи для специй, загроможденные ящики и шкафы, забитый холодильник и т. д.  Фото: Pexels Затем стоит определить зоны, которые требуют самого оперативного вмешательства, — обычно это места хранения предметов первой необходимости (кастрюли и сковородки, сушилка для посуды, сыпучие продукты и др.). Благодаря небольшим шагам и четкому пониманию того, что в итоге хочется увидеть, можно сэкономить силы и время. После каждого нового решения стоит остановиться и оценить — возможно, планка кухонного комфорта уже достигнута и можно просто наслаждаться уютным и удобным пространством или добавить завершающие штрихи. 7 советов, как обустроить маленькую кухню Места для хранения, приготовления пищи и дружеских посиделок часто бывает недостаточно. Увы, не в каждой квартире есть возможность переоборудовать кухню, расширить пространство или организовать отдельную кладовую для продуктов. Но даже при таких вводных есть способы справиться с кухонным хаосом. 15 советов по хранению на кухне1. Организуйте рабочую зонуВсе предметы, которые используются ежедневно для готовки и сервировки стола, нужно разместить в ближнем доступе, чтобы не тратить времени на их поиски. Затем стоит оценить рабочее место, в идеале оно должно находиться между плитой и мойкой, так удобнее оперативно убирать грязную посуду из рабочей зоны и быстро добавлять ингредиенты в готовящиеся на плите блюда.  Фото: Pixabay Оптимальная длина столешницы — 80–90 см. Холодильник тоже лучше расположить поблизости, чтобы во время приготовления еды не пришлось перемещаться по всей кухне и терять время. 2. Используйте пространство под потолкомЕсли пространство между потолком и кухонным шкафом пустует, его вполне можно использовать для хранения. Туда лучше поместить редко используемые или декоративные предметы.  Фото: Pixabay Это могут быть, например, сервировочные тарелки, которые попадают на стол только по праздникам, бутылки с алкоголем, не требующим хранения в холодильнике, запас прихваток или других принадлежностей для готовки. Если хочется визуального единообразия, можно купить подходящие по размеру плетеные корзины для хранения. 3. Установите рейлингиДля экономии места можно использовать рейлинги. Этот аксессуар отлично подходит для хранения самых разных предметов — начиная от специй в специальных банках и заканчивая половниками, прихватками, кружками, сковородками.  Фото: Pixabay 4. Разместите полки с крючкамиВыбирая новую мебель на кухню, стоит обратить внимание на ее функциональность. Например, на горизонтальную поверхность полки с крючками можно поставить часто используемую посуду, чтобы она всегда была под рукой. Можно использовать эту поверхность и в декоративных целях: разместить яркие блюда, вазы и т. д. Крючки под ней подойдут для разделочных досок, прихваток, половников, кухонных ножниц.  Фото: Shutterstock 5. Повесьте магнитный держатель для ножейПространство на столешнице — важная часть комфортного процесса готовки, оно должно быть максимально свободным. Один из способов убрать лишнее — повесить над столешницей магнитный держатель для ножей, кухонных ножниц и других столовых приборов.  Фото: Shutterstock 6. Купите контейнерыПластиковые контейнеры — отличный способ хранения как продуктов, так и кухонной утвари. Их можно расставить в холодильнике и подписать, чтобы точно знать, где что лежит, а также разместить в кухонных ящиках и шкафах и хранить там специи, редко используемую посуду, сыпучие продукты, хозяйственные мелочи.  Фото: Unsplash 7. Задействуйте место под раковинойМесто под раковиной можно использовать не только под мусорное ведро. Там хорошо разместится небольшая этажерка для хранения хозяйственных предметов: губок, перчаток, мешков для мусора. На дверцу шкафа можно даже повесить крючки для полотенец и прихваток или небольшие навесные полки для моющих средств. Еще один вариант — вертикальные выдвижные ящики.  Фото: Shutterstock 8. Используйте органайзерОрганайзеры — удобное решение для хранения вещей, которые всегда нужны под рукой. Прозрачные ящики, с помощью которых легко организовать пространство в холодильнике, сэкономят место, а резиновые холдеры можно повесить на раковину, разместив в них губку для посуды и моющее средство. 9. Храните сыпучие продукты в емкостяхДля хранения круп, макарон, хлопьев для завтрака и других сыпучих продуктов лучше всего использовать однотипные емкости с наклейками о содержимом. Такие банки/коробки можно использовать не только в качестве места хранения, но и как элемент декора.  Фото: Pexels 10. Повесьте полку над столомТак можно решить вопрос с предметами, которые загромождают стол, но нужны только за едой — салфетки, специи, сахарница. На крючки под полкой можно повесить чашки, чтобы их можно было достать, не вставая из-за стола.  Фото: Unsplash 11. Задействуйте боковые стенки подвесной мебелиПо бокам кухонных шкафов имеет смысл разместить небольшие полки для специй, соусов и заправок, которые не требуют хранения в холодильнике. На таких полках можно хранить текстиль, прихватки и другую кухонную утварь. 12. Используйте выдвижные ящикиВместо декоративной панели в нижнюю часть кухонных шкафов можно встроить выдвижной ящик. Это удобный способ для хранения сковородок, противней, разделочных досок или других предметов, подходящих по габаритам.  Фото: Shutterstock 13. Установите вставные полкиВ кухонные шкафы можно поставить специальные вставные полки, которые помогут использовать пространство по максимуму, рассортировать предметы по видам и сэкономить время на поиски нужного. 14. Не забывайте про верхнюю часть холодильникаЕсли позволяют потолки и высота холодильника, на его верхней поверхности можно хранить запасы заправок, редко используемую посуду, кухонные приборы, консервы и другие непортящиеся продукты.  Фото: Pexels 15. Купите корзинку для разделочных досокКорзинка с невысокими бортиками из устойчивого к влаге материала отлично подойдет для разделочных досок. Так они окажутся в одном месте, не будут мешаться во время готовки и падать в раковину. 10 необычных гаджетов для кухни Хранение специйСпеции лучше хранить в сухом прохладном месте: от влажности и высокой температуры они теряют свои свойства. Стоит предусмотреть место для их хранения подальше от плиты и отопления, но и не рядом с раковиной.  Фото: Shutterstock Если специи хранятся в магазинных упаковках, все их можно разместить в контейнере и поставить в кухонный шкаф. Удобно проранжировать их по частоте использования и те, что не нужны постоянно, убрать на верхние полки. Специи в баночках можно разместить на подвесных полках на дверцах шкафов, подвесить на рейлы или поставить в выдвижные ящики. Хранение овощейМесто, где стоит хранить овощи, зависит от их вида. Картошка, лук, чеснок, авокадо, помидоры не любят холода. Поэтому их можно разместить в плетеных корзинах, выдвижных ящиках, пластиковых или металлических контейнерах. Такие емкости также можно использовать в качестве декора кухни, если их подобрать под общую цветовую гамму.  Фото: Pexels Овощи, требующие хранения в холодильнике, можно разместить в специальные отсеки. Есть и отдельные холодильные камеры для хранения овощей с большим количеством выдвижных ящиков. 12 продуктов, которые на самом деле нельзя хранить в холодильнике Хранение сковородок и кастрюльСковородки и кастрюли можно расположить на специальных подвесных конструкциях. Такое решение не только станет ярким акцентом в интерьере, но и значительно сократит время поиска необходимых вещей. Также можно использовать открытые полки или рейлы для небольших сковородок.  Фото: Pexels Если акцентировать на посуде внимание не хочется, можно воспользоваться для хранения шкафами или духовкой. Для плоских сковородок и небольших кастрюль подойдут выдвижные боковые и цокольные ящики. Максимально сэкономить место в кухонных шкафах помогут специальные органайзеры для сковородок и кастрюль. Читайте также: идеи и лайфхаки для домашнего мастераВ современном мире большую часть работы вместо строителей выполняют специальные автоматизированные установки, станки и машины. Несмотря на это, у каждого уважающего себя мастера есть пара-тройка придумок, которые упрощают работу и при этом не требуют никаких вложений. Расскажем, как быстро, экономя силы и время, добиться хорошего результата в работе, используя наши приспособления.  ФОТО i.ytimg.com ФОТО i.ytimg.com Выбирайте то, что вам по душе, и результат не заставит себя ждать. Читайте в статье Трубы ПВХТрубы из поливинилхлорида (ПВХ) большого диаметра – идеальное приспособления для хранения мелких инструментов. Сделать небольшой органайзер можно вручную очень быстро. Получается коробка с несколькими круглыми отделениями, в которых хранятся гвозди, тюбики со строительным материалом, перчатки и многое другое.  ФОТО: gidpotrubam.ru ФОТО: gidpotrubam.ru К фанере или стене приклеиваются трубы, срезанные под острым углом Мини-тиски из металлической петлиЕсли под рукой в самый важный момент не оказалось тисков, а бросать работу и ехать в магазин не хочется, можно сделать их из того, что есть под рукой. Потребуется лишь болт, струбцина из металлической петли и барашковая гайка.  ФОТО: mvkursk.ru ФОТО: mvkursk.ru Самодельные мини-тиски Нож из лезвия для бритьяВозможна и другая ситуация – под рукой нет канцелярского ножа, или лезвия сильно затупились. Из этой ситуации тоже есть выход. Лезвия для бритья подойдут для разрезания тонкого материала, поскольку они очень острые. Следует действовать аккуратно, чтобы случайно не порезать пальцы. Во избежание травматизма можно сделать лезвие более безопасным и удобным для использования при выполнении строительных работ.  ФОТО: ae01.alicdn.com ФОТО: ae01.alicdn.com Лезвие от бритвы вставляют в петлю из металла и закрепляют с помощью болтов. Получается некое подобие бритвы необычной формы Самая простая мышеловка в миреЧтобы поймать поселившуюся в доме мышь, не обязательно заводить кошку или бежать за мышеловкой и зоомагазин. Достаточно лишь прибегнуть к самому простому способу. Используя цилиндр от туалетной бумаги из плотного картона и ведро, можно соорудить хорошую мышеловку.  ФОТО: user92942.clients-cdnnow.ru ФОТО: user92942.clients-cdnnow.ru Простая самодельная мышеловка Удобное хранение пильных кругов от циркулярной пилыУ строителей всегда много дисков для циркулярной пилы, а они очень большие по размеру и хранить их крайне неудобно. Если дисков много, или нужно срочно их куда-то поставить, есть один простой способ.  ФОТО: i.ytimg.com ФОТО: i.ytimg.com Диски помещают в деревянный шкаф с вертикальными или горизонтальными полками или укладывают друг на друга Полезная модернизация молоткаВо время работы строители часто держат гвозди в зубах, потому что их некуда положить. Это крайне неприятно, а иногда даже страшно. Решение проблемы есть – на ручку вешают мощный, но небольшой магнит. Все гвозди хорошо прилипнут к нему, а руки будут свободны.  ФОТО: i.ytimg.com ФОТО: i.ytimg.com Используя такой модернизированный молоток можно работать без необходимости держать гвозди в зубах. Это очень удобно и безопасно Самодельная подставка под паяльник своими рукамиВ некоторых магазинах продаются специальные подставки, которые обязательны при использовании паяльника, если нужно сохранить поверхность стола. Однако, их не всегда нужно покупать, можно быстро изготовить самостоятельно. Используется плотный и негорючий материал.  ФОТО: specinstrumenta.ru ФОТО: specinstrumenta.ru Такая подставка стоит копейки и изготавливается сразу под нужды строителя Можно сделать подставку круглой или квадратной формы, а также разного размера. На одну длинную и прямоугольную доску поместится сразу несколько паяльников. Открытый шкафчик для хранения свёрлЕсли дома в обилии хранится рабочий инструмент – перфоратор, шуруповерт, дрель и многое другое, для того, чтобы убрать всё и избежать вероятности столкновения домочадцев с раскиданным по полу инструментом, следует использовать открытый шкаф. Важно, чтобы такая мебель была простой и доступной, то есть, её не стоит располагать в труднопроходимом углу. Другой вариант – закрытый напольный ящик, куда все дрели и перфораторы складываются по завершению работы. ФОТО: i.pinimg.comИдеальный ящик из фанеры для хранения инструментов Если идеи были для вас полезны, ставьте «лайк». Использовали хотя бы один из этих способов или знаете свой лайфхак? Напишите об этом в комментариях. ПОНРАВИЛАСЬ СТАТЬЯ? Поддержите нас и поделитесь с друзьями идеи для организации удобной системы складирования вещейКак использовать место на балконе или лоджии в квартире с максимальным удобством и пользой? Балкон – выступающая за фасад здания конструкция (от французского balcon или балка), огражденная перилами. Имеет одну общую стену с фасадом и три открытых стены. Лоджия – встроенная в здание терраса, имеет только одну открытую стену. Наименование лоджия произошло с итальянского loggia, что означает галерея.

Таким образом, балкон и лоджия имеют явные конструктивные отличия. Именно поэтому застекленный балкон нельзя назвать лоджией. Конструкции балконов и их возможности для хранения вещейИ балкон, и лоджия – это дополнительные квадратные метры жилья, которые можно использовать по-разному. На характер использования влияют разновидности этих помещений.

Они бывают:

Балконы, как выступающие за фасад здания конструкции, могут быть разными. Не вдаваясь в строительную терминологию, ограничимся простым перечислением:

Владелец квартиры с балконом или лоджией справедливо считает, что ему повезло.

Владельцы частных домов тоже не обходятся без этих очень нужных элементов, потому что:

Все вышеперечисленное подходит для открытого балкона или лоджии. Собственно, на этом их функционал и ограничивается. Гораздо больше полезных возможностей у застекленных и тем более утепленных балконов и лоджий.

В данном случае варианты использования поистине безграничны – от складирования всевозможных вещей и продуктов до организации дополнительных комнат для отдыха, работы, тренировок. При желании вы можете оборудовать на таком балконе рабочий кабинет, столовую или спальное место.

Остекленный, но не утепленный балкон имеет сезонные ограничения для использования в качестве жилого помещения, и это понятно. Зато он подходит для хранения овощей и консервации.

Следите только за влажностью, чтоб она не была чрезмерной. Перепад температур тоже не должен быть слишком резким. Этой проблемы не возникнет, если вы не только застеклили, но и утеплили свой балкон.

Тем самым подарили себе дополнительную комнату. Великолепный вариант для малогабаритных квартир.

Порядок обустройства лоджии или балкона для хранения и отдыхаА теперь поговорим о том, как обустроить пространство лоджии или балкона, чтобы сделать его максимально полезным и функциональным. Конечно же превращать его в подобие свалки для ненужных вещей не стоит. Даже если вы хотите использовать его в основном для складирования (вариант для неутепленных балконов), то оно должно быть правильно и аккуратно организованным.

Что же касается утепленных балконов, то здесь варианты его использования практически не ограничены.

На нем разве что нельзя оборудовать кухню и ванную. Все остальное – что душа пожелает.

Утеплить лоджию или балкон можно, во-первых, поставив хорошие стеклопакеты, позволяющие минимизировать теплопотери, во-вторых, оборудовав там систему «теплый пол», поскольку вряд ли вам удастся перенести туда радиаторы отопления, и в-третьих, проведя электричество. После этого можно использовать пространство, как: 1. Гардеробную и место хранения вещей

2. Овощехранилище

3. Оранжерея – зимний сад

4. Жилое помещение, это может быть: кабинет, спортзал, зона отдыха, детская – идей как использовать это пространство множество.

Правильная организация небольшого пространства на балконе сделает его не только функциональным, но и уютным помещением.

Для правильной организации пространства необходима правильная мебель. Самая востребованная в данном случае – шкафы. Поэтому об этом – подробнее.

Разновидности шкафов для хранения на балконах и лоджияхПрежде всего уточним, что имеется ввиду застекленный балкон, с утеплением или без. Открытый балкон, подверженный всем ветрам и капризам погоды для любой стационарной мебели не подходит.

Итак, выбираем шкаф для балкона. Прежде всего, определимся с материалом. Если у вас не утепленный балкон, значит там трудно поддерживать оптимальный температурный и влажностный режим, и стало быть лучший шкаф для такого балкона – из пластика или металлопластика.

Можно и металлический, но он тяжеловат. Однозначно не подходит ДСП. С осторожностью можно поставить деревянный, если соответствующей обработкой придать ему влагостойкость.

Теперь – габариты. Они продиктованы размерами балкона. Шкафы для балконов, как правило, неглубокие и узкие. Готовое изделие подобрать довольно трудно, поэтому чаще всего на балконах и лоджиях оборудуют встроенные модели.

Они выполняются во всю высоту помещения и считаются наиболее вместительными. Нам ведь важно, чтобы ни один сантиметр не пропал даром. Немного о дверцах. Они могут быть распашные, и это самый простой вариант, при этом надо обязательно предусмотреть место для их свободного открывания.

В раздвижных дверцах шкафа-купе места снаружи не нужно, но они «воруют» место внутри, двери-гармошка очень эффектный вариант, и, наконец, рольставни, которые становятся все популярнее.

В каждом варианте есть свои преимущества и недостатки. Это что касается конструктивных разновидностей балконных шкафов.

А они различаются еще и по назначению. Как и в любом другом случае внутреннее содержание балконного шкафа определяет то, что вы будете в нем хранить.

Если это гардеробный шкаф, значит в нем должно быть большое отделение для верхней одежды, костюмов и платьев на плечиках и отделение с ящиками и полками для белья и, конечно, для обуви.

Если это шкаф для хранения инструментов и инвентаря, то он должен быть оборудован надежными и удобными ящиками. Для книг подойдет шкаф-стеллаж, открытый или закрытый.

И последнее, на чем остановимся в разговоре о балконных шкафах – о форме. Она может быть прямой или угловой. Последний вариант – оптимальное решение, если на балконе совсем мало места.

Варианты полок для хранения на балконеВпрочем, если вы не хотите загромождать балкон или лоджию мебелью, то вполне можно обойтись полками. И здесь уж дизайнеру есть где развернуться.

А конфигурация полок может быть самой разной: округлые, прямоугольные, ячеистые, в виде сот – все зависит от вашего вкуса и фантазии. В качестве полки на балкон подойдет и стремянка. Если вы хотите устроить оранжерею, зимний сад или теплицу, то полки здесь – самый подходящий выбор. Они не займут много места, вы можете поставить в ваш цветник легкую плетеную мебель – и прекрасный уголок для отдыха готов. Ощутите себя в городской квартире как на даче в благоухающем саду. Фото-галерея с идеями обустройства хранения вещей на балконе

90 000 киберпреступлений: что такое «взлом» и законно ли это? "Взломать" (т.е.Reverse hacking) все чаще отождествляют с проведением «активной киберзащиты» или «обратной кибератаки». Этот тип действий является не атакой самого киберпреступника, а ответом на такую атаку. Вообще говоря, «взломать» состоит в том, чтобы повернуться против кибер-злоумышленника в рамках самозащиты, то есть для того, чтобы предотвратить, остановить преступление, отследить злоумышленника и, возможно, восстановить украденные данные. Катажина Горшковска - юрист APLaw Артур Пехоцкий / СМИВ настоящее время явление «взломать» следует рассматривать с точки зрения проведения цифровой контратаки в ответ на кибератаку.Защитные действия могут принимать одну из двух форм. Они могут быть как оборонительными, так и наступательными. Защитные действия состоят в защите собственной системы или сети. Однако в случае ведения деятельности в оскорбительной форме, в том числе, в том числе, Собрав доказательства для выявления виновных в первоначальной кибератаке , вы можете покинуть свою «территорию» и преследовать злоумышленника через Интернет. В результате оскорбительные действия могут привести к «взлому» систем преступников с целью удаления или восстановления данных, а в некоторых случаях также нанести ущерб первоначальным преступникам в рамках преднамеренного возмездия. В качестве примера наступательной формы киберзащиты можно привести действия Тобиаса Фремеля , жертвы программы-вымогателя , который заплатил биткойнов за разблокировку своих файлов.Заплатив выкуп и отомстив, Тобиас Фремель в отместку взломал систему злоумышленника. Таким образом, он получил информацию, которая позволила ему сгенерировать ключи дешифрования, чтобы помочь другим людям, пострадавшим от программы-вымогателя Muhstik. Фремель смог получить с сервера злоумышленника идентификаторы жертв, хранящиеся в базе данных сервера, а также уникальный ключ дешифрования для каждой жертвы. Фремель поделился результатами своих действий с другими жертвами кибератаки, предоставив жертвам ключи, а также инструмент дешифрования, который им также понадобится для восстановления своих файлов. Выполнение взломов на практике может оказаться проблематичным из-за двух основных факторов.Первая проблема касается технических и организационных моментов, ведь необходимо выявить источники атаки и ответственных за нее лиц. В связи с этим необходимо специализированное оборудование и люди, обладающие знаниями и навыками в области кибербезопасности. Второй вопрос — юридические проблемы, связанные с обратной кибератакой .Покидание собственной «территории» ИКТ-среды не гарантирует выхода на виновников кибератаки и, например, восстановления украденных данных. С другой стороны, взлом злоумышленника может иметь непреднамеренные негативные последствия. Действия по взлому могут принимать и другие формы, такие как блокировка компьютера киберпреступника с помощью вредоносного кода, как это делает программа-вымогатель. В результате активная киберзащита может также нанести ущерб системным файлам компьютера или сети киберпреступника и третьих лиц.Киберпреступники часто используют так называемые ботнет, то есть сеть компьютеров пользователей Интернета, зараженных вредоносным ПО. Взятие под контроль так называемого В случае «компьютеров-зомби» это позволяет, например, рассылать спам, похищать данные или проводить DoS- и DDoS-атаки. Следует подчеркнуть, что владелец компьютера, как правило, не подозревает, что его устройство было средством кибератаки в составе ботнета .Таким образом, проведение «взлома» связано с риском доступа к информации (возможно, повреждающей) зараженных компьютеров, принадлежащих ничего не подозревающим людям. В результате лицо, изначально ставшее жертвой киберпреступной атаки, рискует быть привлеченным к ответственности, например, за неправомерное получение информации (ст. 267 УК). Стоит отметить, что получение информации в результате взлома или обхода защиты системы подлежит наказанию. Штраф также может быть наложен за действия, повлекшие за собой уничтожение ИТ-данных (ст.268а УК), нарушение работы ИТ-системы (статья 269а УК) или компьютерное мошенничество (статья 287 УК). В ходе преследования киберпреступника может быть нарушена конфиденциальность третьих лиц путем получения доступа к их личным данным.Примером может служить случай Сьюзан Клементс Джеффри, учительницы из США (штат Огайо), которая использовала ноутбук, которым пользовался киберпреступник. Absolute Software, которая следила за украденным имуществом владельца, перехватывала и регистрировала сообщения (в том числе интимного содержания). Сьюзан Клементс Джеффри подала в суд на Absolute Software и выиграла, суд постановил, что даже если ноутбук будет украден, компания не может взломать его, чтобы контролировать его использование. Таким образом, преследование киберпреступника на практике может стать источником многочисленных проблем, включая риск уголовной или гражданской ответственности в случае нарушения права на неприкосновенность частной жизни.Однако, прежде всего, вы никогда не можете быть уверены, что киберпреступник не сделал копию украденных данных. Действия, предпринятые в рамках обратной кибератаки, также не влияют на обязательства контроллера персональных данных в соответствии с GDPR в случае нарушения. Поэтому попадание в систему злоумышленника в рамках преследования, включая даже удаление украденных данных, не предотвратит возможное наказание за нарушение правил обработки персональных данных. Обратите внимание, что в соответствии со ст.5 сек. 1 буква f Общего регламента по защите данных, персональные данные должны обрабатываться таким образом, чтобы обеспечить надлежащий уровень безопасности, включая защиту от несанкционированной или незаконной обработки и случайной потери, уничтожения или повреждения с помощью соответствующих технических или организационных мер. Однако в случае нарушения защиты персональных данных контролер без неоправданной задержки (по возможности, не позднее, чем через 72 часа после обнаружения нарушения) сообщает о нарушении Председателю Управления по защите персональных данных, за исключением случаев, когда маловероятно, что нарушение приведет к риску нарушения прав или свобод физических лиц. Катажина Горжковска - юрист APLaw Артур Пехоцкий .Все, что вам нужно знать о взломеВсе о взломеЧто такое взлом?Взлом относится к действиям, направленным на взлом цифровых систем, таких как компьютеры, смартфоны, планшеты и даже целые сети. И хотя хакерство не всегда совершается в злонамеренных целях, большинство ссылок на хакерство и хакеров сегодня называют его/их незаконной киберпреступной деятельностью, мотивированной финансовой выгодой, протестами, сбором информации (шпионажем) и даже просто «развлечением». Многие считают, что слово «хакер» относится к самоучке, «сумасшедшему ребенку» или нечестному программисту, умеющему модифицировать аппаратное или программное обеспечение, чтобы его можно было использовать за пределами намерений первоначальных разработчиков. Но это довольно узкая область и она не охватывает весь спектр причин взлома. (Подробную информацию о хакерах см. в статье Венди Заморы «Под толстовкой: почему деньги, власть и эгоизм толкают хакеров на киберпреступления».) Взлом обычно носит технический характер (например, создание вредоносных программ, внедряющих вредоносный код без участия пользователя). Но хакеры также могут использовать психологические уловки, чтобы заставить пользователя щелкнуть вредоносное вложение или предоставить личную информацию. Эта тактика называется «социальная инженерия». "Хакерство из юношеской злобы превратилось в миллиардный бизнес." Это подходящий термин для хакерства в качестве «обобщающего термина» для деятельности, связанной с большинством, если не со всеми, вредоносными и злонамеренными кибератаками в информационном обществе, компаниях и правительствах. Помимо социальной инженерии и вредоносной рекламы, к распространенным методам взлома относятся: Взлом как таковой превратился из юношеской злобы в миллиардный бизнес.Его сторонники создали преступную инфраструктуру, которая разрабатывает и продает хакерские инструменты будущим мошенникам с меньшими техническими навыками (эти инструменты известны как «детские сценарии»). Примером может служить программа-вымогатель как услуга. В другом примере говорится, что пользователи Windows являются целью крупномасштабной киберпреступной деятельности, предлагая удаленный доступ к ИТ-системам всего за 10 долларов США через хакерский магазин, доступный на так называемомтемная сеть — потенциально позволяет злоумышленникам красть информацию, нарушать работу систем, развертывать программы-вымогатели и многое другое. Программы, рекламируемые на форуме, варьируются от Windows XP до Windows 10. Владельцы магазинов даже предлагают советы о том, как люди, использующие незаконные логины, могут остаться незамеченными. История взлома / ХакерыВ современном понимании этот термин появился в 1970-х годах. В 1980 году в статье, опубликованной в Psychology Today , термин «хакер» использовался в названии «Документов хакера».В этой статье обсуждается вызывающая привыкание природа использования компьютера. В американском фантастическом фильме 1982 года « Трон » герой описывает свои намерения взломать компьютерную систему компании. Сюжет фильма, вышедшего в следующем году, WarGames , сосредоточен на взломе подростком систем Североамериканского командования воздушно-космической обороны (НОРАД). Это фикция, которая представила призрак хакерства как угрозу национальной безопасности. «Банда подростков-хакеров взломала компьютерные системы в США и Канаде». Фильм оказался пророческим, поскольку в том же году банда хакеров-подростков взломала компьютерные системы в США и Канаде, в том числе в Лос-Аламосской национальной лаборатории, Онкологическом центре Слоан-Кеттеринг и Security Pacific Bank. Вскоре после этого в статье Newsweek с обложкой, посвященной одному из молодых хакеров, термин «хакер» впервые был использован в уничижительном смысле. Затем Конгресс принял закон, устанавливающий ряд правил о компьютерных преступлениях. Затем, на протяжении оставшейся части 1980-х годов, в Америке и за рубежом возникали многочисленные хакерские группы и публикации, привлекающие энтузиастов хакерства, ищущих самые разные миссии — хорошие и плохие. Были впечатляющие атаки и взломы правительственных и корпоративных компьютеров, новые законы против хакеров, а также множество заметных арестов и осуждений.Все это время популярная культура привлекала внимание общественности к хакерам и хакингу благодаря фильмам, книгам и журналам, посвященным этому виду деятельности. Историю хакеров, включая террористов и хакеров, спонсируемых государством, см. здесь. Виды взлома/хакерыВ целом можно сказать, что хакеры пытаются проникнуть в компьютеры и сети по одной из четырех причин:

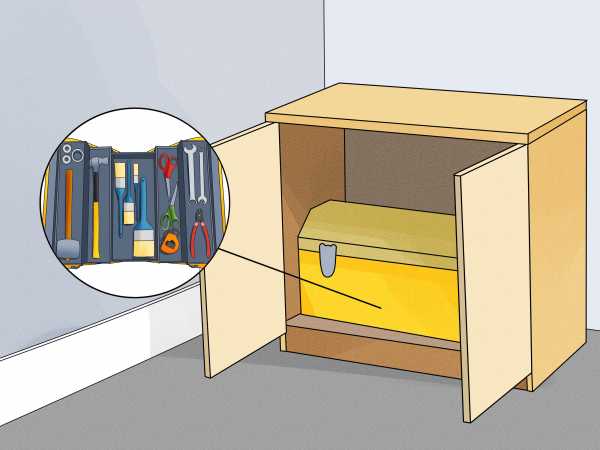

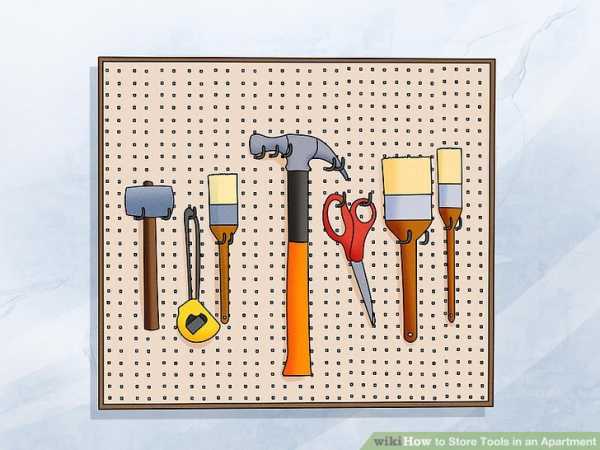

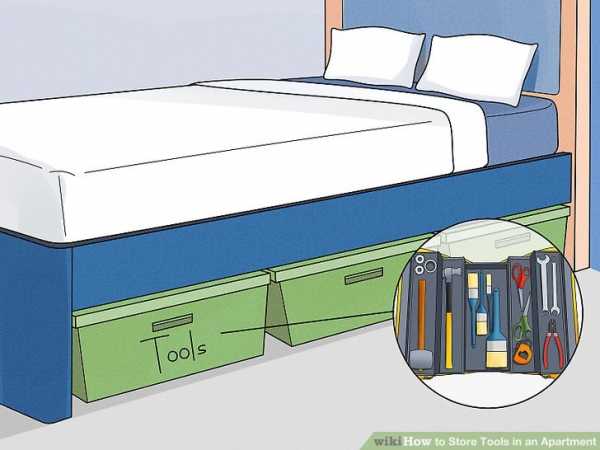

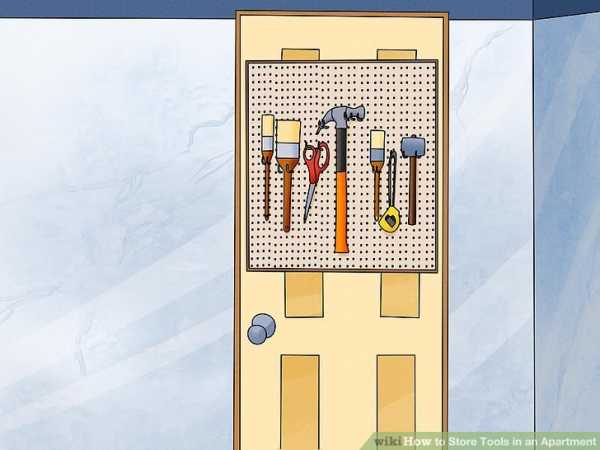

Кроме того, у нас есть еще одна категория киберпреступников: Кроме того, у нас есть еще одна категория киберпреступников - хакеры, которые действуют по политическим или социальным мотивам.Такие хакеры-активисты, или «хактивисты», пытаются привлечь внимание общественности к заданной проблеме, сосредоточив внимание на цели — обычно путем публикации конфиденциальной информации. Известные группы хактивистов и некоторые из их наиболее известных начинаний можно найти на сайтах Anonymous, WikiLeaks и LulzSec. «Сегодняшний рубеж кибербезопасности поддерживает атмосферу старого Дикого Запада с белыми и черными шляпами». Мы также по-разному относимся к хакерам. Помните классические вестерны? Хорошие парни = белые шляпы Плохие парни = черные шляпы Сегодняшние рубежи кибербезопасности сохраняют атмосферу старого Дикого Запада с белыми и черными шляпами, а также некоторой промежуточной категорией. Если хакер — это человек, обладающий глубокими знаниями компьютерных систем и программного обеспечения, использующий свои знания для того, чтобы каким-то образом разоблачить эту технологию, злодей делает это с целью кражи товаров или других злонамеренных целей.Следовательно, черным шляпам приписывают один из этих четырех мотивов: воровство, воровская репутация, корпоративный шпионаж и взлом государства. Белые шляпы, с другой стороны, стремятся повысить безопасность систем организации, обнаруживая уязвимости для предотвращения кражи личных данных или других киберпреступлений до того, как черные шляпы будут замечены. описано в одной из последних статей интернет-издания New York Times.Компании могут даже отдавать хакерские услуги сторонним компаниям, работающим в белых шляпах, таким как HackerOne, которые тестируют программное обеспечение на наличие уязвимостей и ошибок. Третья категория - толпа серых шляп, хакеров, которые используют свои навыки для взлома систем и сетей без разрешения (например, черные шляпы). Однако вместо того, чтобы сеять хаос, они могут сообщить о своих выводах владельцу программного обеспечения и предложить исправление уязвимости за небольшую плату. Последние новости хакеров Перспективы российского хакерства Взлом телефонов AndroidХотя большинство хакеров ассоциируют компьютеры Windows, операционная система Android также является целью для хакеров. Немного истории Первые хакеры, которые одержимо исследовали методы взлома защищенных телекоммуникационных сетей (и кражи дорогостоящих телефонных соединений в свое время), первоначально назывались «фриками» — из-за сочетания слов «телефон» и «фрик». .Это были специфические субкультуры 1970-х годов, и их деятельность называлась фрикингом. Сегодня фрикеры вышли из аналоговой эпохи и стали хакерами в цифровом мире более двух миллиардов портативных устройств. Хакеры мобильных телефонов используют различные методы для доступа к телефонам и перехвата голосовой почты, телефонных звонков, текстовых сообщений и даже микрофона и камеры - и все это без согласия или даже ведома пользователя. «Киберпреступники могут просматривать данные, хранящиеся на телефоне, включая личную и финансовую информацию». По сравнению с iPhone телефоны Android гораздо более уязвимы для атак, а их открытый характер и несоответствие стандартам разработки программного обеспечения подвергают их большему риску повреждения и кражи данных. В результате взлома Android может произойти много плохого. Киберпреступники могут просматривать пользовательские данные, хранящиеся на телефоне, включая идентификационную и финансовую информацию.Хакеры также могут отслеживать ваше местоположение, заставлять ваш телефон отправлять текстовые сообщения на премиальные веб-сайты и даже заражать (через встроенную вредоносную ссылку) телефоны ваших контактов, которые нажимают на ссылку, думая, что она исходит от вас. Разумеется, правоохранительные органы могут по такому распоряжению просматривать копии текстов и электронных писем на телефонах, расшифровывать частные разговоры или отслеживать передвижения подозреваемого. Тем не менее, черные хакеры, безусловно, могут нанести ущерб, получив доступ к учетным данным вашего банковского счета, удалив данные или внедрив вредоносные программы. Телефонные хакеры используют различные методы взлома компьютеров, которые можно легко адаптировать для взлома Android. Фишинг — преступление, при котором избранных лиц или членов целых организаций обманом заставляют раскрывать конфиденциальную информацию с помощью социальной инженерии. Это проверенный и эффективный метод, используемый преступниками. На самом деле, поскольку адресная строка на вашем телефоне намного меньше, чем на вашем ПК, фишинг в мобильном веб-браузере проще, поскольку, вероятно, легче подделать, казалось бы, надежный веб-сайт, не обнаруживая тонкие признаки подделки (например, преднамеренные орфографические ошибки). которые вы могли бы заметить на большом экране компьютера.Например, вы можете получить записку от вашего банка с просьбой войти в систему, чтобы решить срочную проблему, щелкнуть предоставленную ссылку, ввести свои учетные данные в форму - если вы это сделаете, вы стали жертвой преступления. троянских приложений, загруженных с незащищенных сайтов, представляют еще одну угрозу для Android-устройств. Крупные магазины приложений для Android (Google и Amazon) внимательно следят за сторонними приложениями, но встроенное вредоносное ПО иногда может попасть с надежных или, что чаще, сомнительных сайтов.Таким образом, на вашем телефоне размещается рекламное ПО, шпионское ПО, программа-вымогатель или другое вредоносное ПО. «Bluehacking позволяет взломать ваш телефон, когда он появляется в незащищенной сети Bluetooth». Другие методы еще более изощренны и не требуют манипулирования пользователем, чтобы он щелкнул мошенническую ссылку. Bluehacking позволяет взломать ваш телефон, когда он появляется в незащищенной сети Bluetooth.Можно даже имитировать доверенную сеть или вышку сотовой связи для перенаправления текстовых сообщений или сеансов входа в систему. А если вы оставите разблокированный телефон без присмотра в общественных местах, то вместо того, чтобы просто украсть его, хакер сможет клонировать его, скопировав SIM-карту, что равносильно передаче ключей от замка. Взлом устройств под управлением MacЕсли вы, как пользователи Mac, думаете, что взлом — это просто проблема Windows, имейте в виду, что они не застрахованы от атак. Например, в 2017 году пользователи Mac стали жертвами фишинговой кампании, в основном в Европе. При атаке троянца, подписанного действительным сертификатом Apple, они вводили свои учетные данные в ответ на полноэкранное предупреждение о загрузке необходимого обновления OS X, ожидающего установки. После успешного взлома злоумышленники получили полный доступ ко всему общению жертвы, истории всех просмотренных веб-страниц, даже если это было HTTPS-соединение со значком замка. В дополнение к атакам социальной инженерии на пользователей Mac случайный сбой оборудования также может сделать их уязвимыми для атак, как это было в случае с так называемыми Баги Meltdown и Spectre, о которых Guardian писал в начале 2018 года. В ответ Apple разработала средства защиты от уязвимости, но посоветовала клиентам загружать программное обеспечение только из надежных источников, таких как iOS и Mac App Store, чтобы предотвратить использование хакерами уязвимостей ЦП. После этого пользователи столкнулись с коварной Calisto, разновидностью вредоносной программы Proton Mac, которая работала в среде два года, прежде чем была обнаружена в июле 2018 года. Он был спрятан в поддельном установщике кибербезопасности Mac — он позволял собирать имена пользователей и пароли. Итак, от вирусов до вредоносных программ и дыр в системе безопасности хакеры собрали полный набор инструментов, чтобы сеять хаос на компьютерах Mac.Самые последние из них команда Malwarebytes Labs задокументировала здесь. Защита от взломаЕсли ваш компьютер, планшет или телефон стал целью хакера, окружите свое устройство защитными кольцами. Прежде всего, загрузите надежный антивирусный продукт (или приложение для телефона), который может обнаруживать и обезвреживать вредоносное ПО, а также блокировать подключения к вредоносным фишинговым сайтам.Конечно, используете ли вы Windows, Android, Mac, iPhone или бизнес-сеть, мы рекомендуем многоуровневую защиту с помощью Malwarebytes для Windows, Malwarebytes для Android, Malwarebytes для Mac, Malwarebytes для iOS и Malwarebytes для бизнеса. «Помните, что ни один банк или система онлайн-платежей никогда не запросят ваши данные для входа, номер социального страхования или номер кредитной карты по электронной почте». Во-вторых, загружайте приложения для телефона только с законных сайтов, которые сами заботятся о предотвращении распространения приложений, несущих вредоносное ПО, таких как Google Play и Amazon Appstore. (Обратите внимание, что политика Apple запрещает пользователям iPhone загружать файлы только из App Store.) Итак, каждый раз, когда вы хотите загрузить приложение, сначала проверьте рейтинги и отзывы. Если у него низкий рейтинг и мало загрузок, лучше держаться от него подальше. Помните, что ни один банк или система онлайн-платежей никогда не запросят ваши данные для входа, номер социального страхования или номер кредитной карты по электронной почте. Независимо от того, используете ли вы телефон или компьютер, убедитесь, что ваша операционная система обновлена. А также своевременно обновляйте другое программное обеспечение. Избегайте посещения небезопасных веб-сайтов и никогда не загружайте непроверенные вложения и не переходите по ссылкам в неизвестных электронных письмах. Все вышеперечисленное относится к элементарной гигиене и хорошим привычкам. Но плохие люди будут вечно искать новый путь в вашу систему. Если хакер узнает один из ваших паролей, которые вы используете в нескольких сервисах, у него есть инструменты, которые помогут ему взломать другие ваши учетные записи. Итак, делайте свои пароли длинными и сложными, избегайте использования одного и того же пароля для разных учетных записей и используйте менеджер паролей для более удобного управления паролями. Потому что даже один взлом электронной почты может привести к большой катастрофе. .Взлом ГероевHack Heroes 2019 — рекордное количество команд участие в борьбе за программирование. Для участия в 4 выпуске 248 команд зарегистрировались на общенациональный хакатон, в котором всего работал 931 молодой программист со всей Польши! Тема Глобальные проблемы были ведущей темой прошлогодней борьбы. Команды молодые программисты создавали приложения, нацеленные на лучше решать и поддерживать глобальные вызовы устойчивое развитие. Выбраны победители 3 мест и награждены 3 Награды: Первый приз в размере 2 800 злотых Применение термометра, автор: Hubert Misiewicz z Комплекс электронных и информационных школ в Сосновце. II Приз в размере 2000 злотых 9000 3 Заявка Союза , авторы: Конрад Добош, Гжегож Еременко из Комплекса электронных и информационных школ в Сосновец. 3-й приз стоимостью 1600 злотых Приложение «Спаси свой мир», авторы: Камиль Квятковский, Кароль Кубицкий из Комплекса школ №36 им.Марчин Каспшак в В Варшаве. Почетное упоминание и приз в размере 1200 зл. Приложение «Безопасный мир», автор: Камиль Ковальчик z Комплекса технических и информационных школ в Гливицах. Почетное упоминание и приз в размере 1200 зл. Безопасное приложение.Земля, авторы: Якуб Чимиак, Якуб Ендращак, Артур Сочевка, Давид Полторак, Кшиштоф Пеховский от Комплекса техникумов в Пиле. Почетное упоминание и приз в размере 1200 зл. Приложение Camseq, автор Grzegorz Stark z Техническая школа TEB в Гдыне. Юридический взлом в Польше [АНАЛИЗ]27 апреля 2017 г. вступила в силу поправка к Уголовному кодексу, предусматривающая, среди прочего: план организации и корректировки положений в рамках так называемого "Компьютерное преступление". Это касается, в частности, преступления неправомерного доступа к компьютерной системе (статья 269б УК) и обстоятельств, исключающих противоправность деяния, отнесенного к контртипу (статья 269в УК). Это важные вопросы, так как данные реестров польской полиции показывают, что преступления, описанные в этой статье, не редкость.Статистика полиции показывает, что в 2016 году количество возбужденных дел составило 36, а количество выявленных преступлений – 39. В 2015 году количество возбужденных дел составило 58, а количество выявленных преступлений – 44, .Читайте также: Польша открывает тесты на безопасность. Президент подписал Закон Напоминаем - положение ст. 269б УК РФ. позволяет привлекать к ответственности лиц, совершивших конкретные действия, направленные на совершение преступления, а предметом защиты является безопасность информации, хранящейся в компьютерной системе и в сети ИКТ.Правонарушение по ст. 269б § 1 УК поэтому производство, приобретение и несанкционированная торговля рассматриваются как продажа или предоставление другим лицам устройств или компьютерных программ, приспособленных для совершения преступления, указанного в положении, а также компьютерных паролей, кодов доступа или других данных, позволяющих получить доступ к хранимой информации, среди прочего в компьютерной системе. Это положение предназначено для защиты и устранения неполадок доступных хакерских инструментов.Это преступление является универсальным, а это означает, что в Польше любой, кто использовал, создал или передал соответствующие инструменты для проверки и модернизации безопасности компьютерных и телеинформационных систем, подлежал наказанию. Пентестеры, которые по просьбе клиента осуществили управляемую атаку на ИТ-систему его компании, неоднократно причислялись к преступникам в глазах закона, поскольку сначала создавали такие программы, а потом использовали их. Также багбонтеры, обнаружившие или обнародовавшие слабые места в ИТ-безопасности, должны были нести уголовную ответственность, и неважно, что они действовали добросовестно.Кроме того, в Польше есть еще и bug-bounty — программа вознаграждения, присуждаемая людям, тестирующим сетевую безопасность и способным найти уязвимости в ИТ-системе. Пока эта программа быстро развивается в других странах. Хорошим знаком является то, что Министерство цифровизации взяло соответствующие пробки и опубликовало документ «Стратегия кибербезопасности Республики Польша на 2017-2022 годы», в котором рассматривает возможность законодательного регулирования системы bug-bounty. Так что есть шанс, что в нашей стране разработают быстрый и недорогой метод проверки безопасности информационных технологий. Изменения внесены в ст. 269б УК РФ. а также введение новой ст. 269с УК РФ. предусматривать некоторые важные аспекты. Прежде всего, был введен статутный граф, указывающий, кто и при каких обстоятельствах не совершает запрещенного деяния. Другими словами – в каких конкретно ситуациях данное положение не применяется. Установлено, что он не совершал преступления, предусмотренного ст. 269б § 1 УК кто действует исключительно с целью защиты ИТ-системы, ИТ-системы или ИТ-сети от совершения правонарушения, упомянутого в этом положении, или разработки метода такой защиты.Также была добавлена статья 269с УК, в которой указывается, при каких обстоятельствах виновный не подлежит наказанию. Это означает, что виновный совершает запрещенное деяние, но не несет уголовной ответственности. Речь идет о ситуациях, связанных с нарушением тайны информации путем получения доступа ко всей или части ИТ-системы (статья 267 § 2 УК) и связанных с нарушением работы компьютерной системы или сети ИКТ (269а УК), если правонарушитель действует только для обеспечения безопасности информационной системы, ИТ-системы или сети ИКТ или разработки метода такой защиты и немедленно уведомил администратора этой системы или сети о раскрытых угрозах, и его функционирование не нарушило публичных или частных интересов и не причинил никакого вреда. Читайте также: Безопасная Польша в эпоху цифровых технологий. Стратегия кибербезопасности на 2017-2022 гг. [АНАЛИЗ] 9000 3 Вышеизложенное означает, что пентестеры, нарушающие безопасность системы с целью выявления ее слабых мест и предоставления решений безопасности, не будут наказаны при условии, что они не ущемляют публичные или частные интересы и, самое главное, не наносят ущерба. Новые положения также регулируют — хотя и довольно кратко — работу системы Bug-Bounty в Польше.Это положение призвано облегчить ситуацию, в первую очередь, для тех, кто хочет сообщить об ошибках администраторам веб-сайтов, но должен будет сделать это немедленно, а также даст возможность компаниям проверять безопасность, нарушая их. В качестве примечания следует отметить, что в вышеуказанных статьях фигурируют термины «лишь», «немедленно» и «не причинил вреда», которые являются слишком общими понятиями и могут вызвать проблемы на этапе последующего толкования. С другой стороны, несмотря на удовлетворение всех пентестеров и багбонтеров, поправка предусматривает изменение пределов уголовной ответственности — наказание за правонарушение увеличено с верхнего предела в 3 года до 5 лет.Важный вопрос, который следует задать, заключается в том, можно ли увеличить судимость за преступление, предусмотренное ст. 269б § 1к.к. обосновывался принципом повышения общественной вредности деяния и согласованностью Уголовного кодекса либо предполагал применение расширенной конфискации имущества виновного, так как этот размер соответствует условиям ее применения. Расширенная конфискация имущества, широко известная как «расширенная конфискация», представляет собой новую структуру, введенную в ст. 45 § 2 УК Его суть заключается в расширении перечня преступлений, в отношении которых может быть вынесено постановление о конфискации, т.е.в в ситуации, когда угроза верхнего предела преступления составляет не ниже 5 лет. Это означает, что для того, чтобы осужденный мог забрать «заработанное» им от правонарушений имущество, была введена возможность расширенной конфискации в отношении правонарушения в виде умышленного изготовления, сбыта и доставки средств для совершения компьютерных преступлений. Кроме того, в обосновании предлагаемых изменений пределов уголовной ответственности, на которое ссылается Минюст, указывается, что " данные изменения необходимы для полного выполнения директивы ЕС о замораживании и конфискации 90 018 90 017 доходов 90 018 90 017 от преступной деятельности в 90 018 90 017 ЕС 90 018 90 017 (2014/42/ЕС) .«С другой стороны, положения ст. 5 сек. 2 лит. d, Директива 2014/42/ЕС Европейского парламента и Совета от 3 апреля 2014 г. о замораживании и конфискации инструментов, использованных для совершения преступления, и доходов от преступлений в Европейском Союзе, на которую ссылается Министерство юстиции , не относится к ужесточению наказания за преступление, а лишь указывает на то, что имеет место расширенная конфискация имущества в ситуации " умышленное изготовление, продажа, предоставленная в целях использования, перевозки или обмена" орудия труда к совершить преступление.Более того, в польской уголовно-правовой системе ужесточение санкций за правонарушение т wa должно быть надлежащим образом обосновано юридически, а компьютерные преступления не должны подлежать уголовной ответственности, например, за преступления даже против жизни и здоровья. Подводя итоги; поправки к положениям Уголовного кодекса в рамках так называемого «Компьютерное преступление» может быть полезным для багбонтеров и пентестеров, поскольку оно вводит исключение из уголовной ответственности за преступление.Легальность деятельности этих людей на рынке достаточно хороша, чтобы улучшить систему ИТ-безопасности в стране. С другой стороны, поправка ввела, в частности, расширенный случай активов, полученных преступным путем, а также расширение возможности прослушивания телефонных разговоров. Государственные органы смогут решить, когда они сочтут это целесообразным, что прослушивание телефонных разговоров необходимо для выявления имущества, находящегося под угрозой конфискации. Кроме того, законодатель расширил перечень преступлений, перечисленных в ст.269б § 1 УК об искусстве. 269 § 1 УК известный как «компьютерный саботаж». Автор: Моника Длугош - Адвокат Юридической фирмы Kruk i Wspólnicy .Курс этического хакинга и кибербезопасности с нуля ∣ zonekursów.pl1 Введение Введение 01м 18с Как использовать материалы? 00м 47с 2 Наша среда и инструменты дистрибутивы Kali Linux и Parrot OS 01м 51с Что такое этичный взлом? 04 м 00 с Nessus — установка и первоначальная настройка 08м 20с Nessus — первое базовое сканирование 13м 21с Nessus — другие сканы в программе 18м 00с Сводка и анализ сетевого сканирования Nessus 07м 53с Сканирование сети вручную — netdiscover и nmap 11м 03с Сканирование портов 13м 16с 3 Блокировка контента и смена IP Пи-дырка 11м 34с Скрытие вашего IP-адреса с помощью VPN 11м 02с Клиент OpenVPN — установка и настройка 03м 20с Использование локальной и удаленной переадресации SSH 16м 03с Сокет прокси 5 и SSH Предварительный просмотр 04м 36с Проксичейн 20м 25с Wi-Fi, злой двойник и VPN 10м 32с Установить набор инструментов - клонирование сайта 08м 54с Проксичейн и Tor 03м 07с Тор-браузер Предварительный просмотр 04м 15с изменение MAC-адреса 04м 27с Конфигурация OpenVPN-сервера 09м 00с 4 Обзор угроз Значение взлома, уязвимость, эксплойт, полезная нагрузка 07м 59с Атака нулевого дня 03м 50с Гирляндное соединение 04м 35с Атака и угроза 05м 28с Мотивация и причины кибератак 03м 36с Как хакеры получают доступ к системам и сетям? 03м 11с Облачные вычисления — угрозы 07м 33с Расширенные постоянные угрозы 03м 44с Вирусы и черви 09м 08с Программа-вымогатель, Мобильные угрозы, Внутренняя атака 11м 43с 5 Инструменты и атаки Фишинг 14м 31с Ботнет на примере Digital Ocean 15м 37с Как клонировать страницу и извлечь метаданные из файла? 17м 23с Использование гидры для взлома паролей в Интернете 22м 03с Внедрение команд 18м 05с DVWA - изменение уровня безопасности и среды ввода команд Предварительный просмотр 05м 08с SQL-инъекция 07м 20с Защита паролем 13м 41с Атаки отказа в обслуживании 10м 05с Как защититься от DDoS-атак? 06м 05с Конец 00м 29с .Как хранить инструменты в квартире 9000 1 У вас есть груды инструментов, которые занимают ценное место в вашем доме? Не беспокойтесь — существует множество умных способов упорядочить, сортировать и хранить рабочие инструменты, не нарушая жилого пространства. Вот несколько советов и приемов, которые помогут вам начать! [[[[Правка] Шаг[[[[Править] Накладка

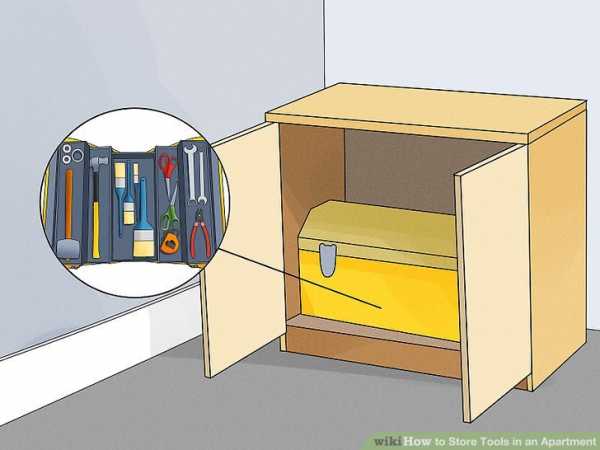

[[[[Редактировать] Набор инструментов

[[[[Edit] Тайник под кроватью

[[[[Edit] Крючки самоклеящиеся

[[[[Редактировать] Пластиковые контейнеры

[[[[Изменить] Багаж

[[[[Править]Банки Мейсона

[[[[Изменить] Полка для двери

[[[[Редактировать] Стойка для ремня

[[[[Изменить] Угловая полка для инструментов

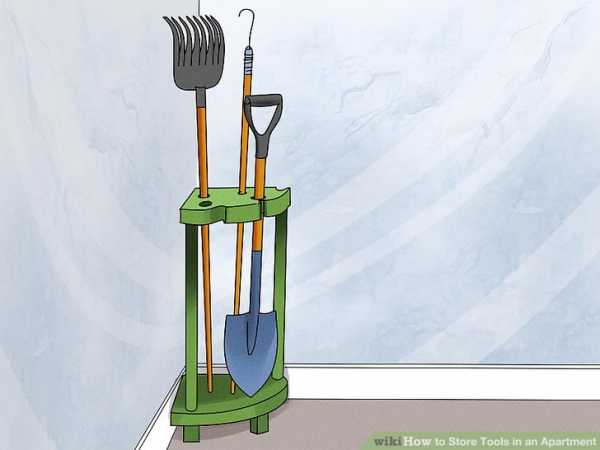

[[[[Edit] Гардероб или буфет

[[[[Edit] Органайзер своими руками

[[[[Изменить] Примечание

[[[[Изменить] Ссылки

Ссылка на источник . От 0day до полного контроля над компанией или как взломали HackingTeamМенее года назад мы сообщили о взломе производителя вредоносного ПО, используемого правительствами по всему миру (включая CBA). Сегодня мы узнаем от самого грабителя, как шаг за шагом была проведена успешная атака. 15 апреля в Twitter-аккаунте загадочного киберактивиста, который был автором атак GammaGroup и HackingTeam, появилась ссылка на длинную статью с подробным описанием атак в июле 2015 года.

Опубликованный документ был написан на испанском языке — ведь, как подчеркивает сам автор, все в сфере безопасности публикуется на английском языке и пришло время предоставлять материалы и на других языках. Однако около дюжины часов назад тот же автор опубликовал англоязычную версию своей истории.Хотя он содержит много идеологических и направляющих элементов, есть также богато прокомментированные технические аспекты самого взлома, на которых мы остановимся ниже.  Объявление о взломе Twitter Ошибка типа 0dayАвтор хака начинает с описания своей инфраструктуры. Он использует сеть Tor (к которой напрямую не подключается) и два типа серверов — постоянные и взломанные. Постоянные серверы оплачиваются биткойнами и предоставляют функции C&C, обратные вызовы и хранилище добычи.В свою очередь, скомпрометированные серверы предназначены для сокрытия IP-адресов постоянных серверов, выступая в основном в качестве туннелей подключения. Автор также покупает собственные домены для обеспечения стабильной связи с системами жертвы (например, через DNS-туннели). Вся инфраструктура, используемая для этого вторжения, была создана специально для этой цели, чтобы не было возможности связать его с другими вторжениями того же автора. Автор сообщает, что после этапа разведки столкнулся с проблемой - у компании было очень мало сервисов, доступных из публичной сети.Некоторые из них были дополнительно защищены — например, для подключения клиентского портала требовался сертификат на стороне клиента. В наличии был только основной сайт без явных уязвимостей, почтовый сервер, несколько роутеров, VPN-концентратор и устройство для фильтрации спама. Имея выбор искать ошибку 0day в Joomla (основной сайт), Postfix (почтовый сервер) или других устройствах, автор выбрал последний вариант. Автор не указывает, где он нашел ошибку (утверждает, что она не исправлена до сих пор), но Twitter предполагает, что это было устройство SonicWall: .

Твердый препаратАвтор упоминает, что перед началом атаки создал собственную прошивку, которой перезаписал оригинальную прошивку атакуемого устройства.Подготовленные задние ворота и набор дополнительных инструментов он тестировал в течение недели в различных конфигурациях (включая устройства, принадлежащие другим компаниям), чтобы избежать ситуации, при которой какая-то ошибка предупредила бы администраторов HackingTeam. После захвата первого плацдарма он прослушивал трафик в сети жертвы и запускал медленное сканирование nmap. Таким образом он нашел незащищенные инстансы MongoDB, в которых хранились данные тестов вредоносного ПО, в том числе записи голосов сотрудников компании.Еще одной находкой, позволившей продолжить проникновение в сеть, стали сетевые диски Synology. По документации они должны были располагаться в отдельной сети, однако злоумышленнику были доступны два из них. Когда злоумышленник подключился к сетевым ресурсам, предоставляемым устройствами Synology, без необходимости авторизации, он обнаружил образы виртуальных машин, включая сервер Exchange. Когда он исследовал их ресурсы в поисках хэшей паролей, хранящихся в системных реестрах, он обнаружил пароль учетной записи локального администратора: .besadmin: bes32678 !!! Следующим шагом была сессия meterpreter и дамп оставшихся паролей: HACKINGTEAM BESАдмин bes32678 !!! HACKINGTEAM Администратор uu8dd8ndd12! HACKINGTEAM c.Поцци P4ssword HACKINGTEAM m.romeo ioLK / (90 HACKINGTEAM l.guerra [email protected] =. = HACKINGTEAM д.мартинес W4tudul3sp HACKINGTEAM г.руссо GCBr0s0705! HACKINGTEAM a.scarafile Cd4432996111 HACKINGTEAM r.viscardi Ht2015! HACKINGTEAM a.mino A!E $$ andra HACKINGTEAM m.bettini Этторе и Белла0314 HACKINGTEAM m.luppi Blackou7 HACKINGTEAM s.gallucci 1S9i8m4o! HACKINGTEAM d.милан сет! HACKINGTEAM w.furlan Blu3.B3rrry! HACKINGTEAM d.romualdi [email protected] # HACKINGTEAM l.invernizzi L0r3nz0123! HACKINGTEAM e.ciceri 2O2571 и 2E HACKINGTEAM e.rabe [адрес электронной почты защищен]! Чтобы было смешнее, пароль P4ssword принадлежал администратору компании. Злоумышленник, уже имея пароль администратора домена, решил сначала загрузить содержимое почтового сервера. Powershell помог.Когда эта операция прошла успешно, сетевые диски стали жертвой. Сердце компанииОзнакомление с украденной сетевой документацией показало, что злоумышленник так и не добрался до отдельного участка инфраструктуры, в котором находились исходные коды его продуктов. Злоумышленник установил кейлоггеры на компьютеры обоих корпоративных администраторов и прочесал их файлы. Он нашел контейнер Truecrypta на компьютере одного из них, дождался его разблокировки и скопировал его содержимое.Среди полученных таким образом файлов был и пароль администратора сервера Nagios, который мониторил отдельную сеть. Все, что было нужно, это общеизвестный эксплойт для Nagios, и злоумышленник проник в исходный код. На последнем шаге, т. е. при входе на Git-сервер, одному из администраторов достаточно было использовать тот же пароль, который ранее был известен взломщику. РезюмеТаким образом, если верить автору, один достаточно мотивированный и достаточно талантливый грабитель украл все данные хакерской компании.Наконец, стоит отметить, что автор хака также высмеивает технологию, рекламируемую HackingTeam, как позволяющую нацеливаться на преступников, работающих в сети Tor. Как он подчеркивает - тот факт, что он остается на свободе, говорит сам за себя. . |